Dans le cadre de la thématique du mois de mars portant sur la cybersécurité, j’accueille cette semaine Mathieu Decelles St-Pierre, à titre de commentateur-expert. Mathieu nous partage aujourd’hui ses impressions et commente, dans cet article, le sondage mené tout au long du mois auprès des lecteurs du blogue Le feu sacré.

Les outils web sont de plus en plus omniprésents et le “cloud” en général est là pour rester, qu’on le veuille ou non. Bientôt, la plupart des logiciels que nous utilisons aujourd’hui par le biais d’un installateur traditionnel seront migrés vers une version 100% web. Il ne faut pas en avoir peur. Les notions de sécurité ont toujours été présentes, elles se transforment simplement au fil du temps et des nouvelles technologies.

Prenons d’abord conscience que la notion de sécurité est toujours relative à son contexte. Une mesure de sécurité pour une personne ou pour une entreprise peut être essentielle, superflue ou optionnelle. Il faut gérer le risque selon le niveau de confort et de confiance que nous avons en nos pratiques sans jamais oublier que la plus grande source d’insécurité informatique reste l’humain.

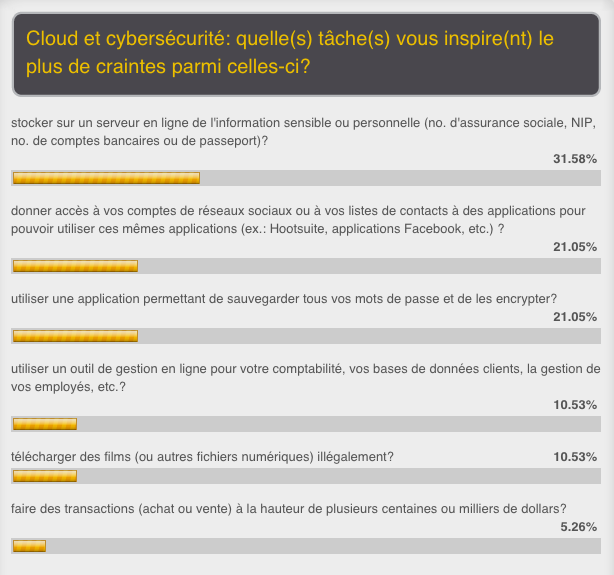

Un sondage révélateur

Ci-dessous, on peut voir les résultats du sondage-maison en ligne depuis 3 semaines sur le blogue Le feu sacré. Sans être hautement scientifiques, les résultats sont tout de même intéressants.

Mes réactions:

1- Le stockage d’information sensible sur les serveurs en ligne:

Je suis un peu surpris du pourcentage de gens craintifs d’utiliser le cloud pour y stocker des données sensibles. J’aurais même tendance à croire que ce pourcentage serait beaucoup plus faible si ce sondage avait été mené à grande échelle, et non restreint au lectorat du blogue Le feu sacré. La tendance ne va que s’accroître au fil du temps. De plus en plus de gens vont graduellement stocker leurs données sensibles en ligne, de la même manière que de plus en plus de gens procèdent désormais à leurs transactions bancaires en ligne. La confiance, ça se gagne doucement, et les résultats de ce sondage en font foi!

2- L’accès à nos comptes et contacts par des applications:

Donner accès à vos comptes de réseaux sociaux à des applications sur ces mêmes réseaux sociaux, spécifiquement les applications Facebook, peut devenir toxique pour le respect de votre vie privée. Il n’y a rien de gratuit dans le monde. Si un service est gratuit, vous en êtes le produit. Ces applications “gratuites” se nourrissent des informations personnelles fournies dans votre profil pour revendre ces précieuses données à fort prix, très souvent pour des études marketing financées par des leaders de toutes les industries confondues.

3- Les applications permettant de sauvegarder les mots de passe:

Il existe deux types d’applications pouvant stocker vos mots de passe en toute sécurité: les applications en ligne ou installées localement sur votre ordinateur. Si l’application pour stocker vos mots de passe est une application web ou une extension de navigateur (extension pour Chrome ou Firefox notamment), il y a de fortes chances que ce soit dans le but de revendre votre historique de navigation web, encore une fois, à des fins d’études marketing. À vous de voir, dans ce cas, si cette perspective vous est moralement acceptable ou non.

4- L’utilisation d’outils de gestion et autres outils destinés aux activités d’affaires:

Les outils de gestion en ligne pour la comptabilité et l’administration générale en affaires sont de plus en plus en vogue. Plusieurs des meneurs dans cette industrie sont d’ailleurs canadiens. Les services offerts en ligne vont de la préparation de budget, suivi des dépenses jusqu’à l’automatisation de la paie et du transport des biens vendus. Pas surprenant que cette nouvelle industrie gagne rapidement du terrain. Moins de papier, moins d’erreurs humaines, moins de tâches ennuyantes manuelles; qui s’opposerait à ça? Encore faut-il bien s’informer sur les mesures de sécurité prises par les compagnies offrant ce genre de services. Quickbooks Online et Wave sont respectés dans ce domaine et sont appuyés par plusieurs institutions financières ce qui contribue aussi à leur crédibilité.

5- Le téléchargement illégal de fichiers-médias:

À mon avis, le téléchargement illégal est un phénomène de société surtout générationnel. Ce ne sont pas nos grands-parents ou même nos parents baby-boomers qui “downloadent” illégalement, dans la grande majorité des cas. Le résultat approximatif de 11% dévoilé dans le sondage ne nous aide pas vraiment à dresser une réelle tendance. Par ailleurs, il est clair que les nouvelles mesures plus coercitives appliquées depuis le début de l’année 2015, notamment pour contrer le téléchargement illégal de films, peuvent en freiner certains. Reste à savoir pour combien de temps par contre… Le populaire site de téléchargement par BitTorrents Pirate Bay, qui avait suspendu ses activités en novembre 2014 suite à l’arrestation de Neij, son 3e co-fondateur en cavale, a repris du galon depuis belle lurette!

6- Les transactions importantes en ligne:

Les grosses transactions en ligne le sont par le biais d’institutions financières crédibles qui prennent leurs responsabilités en termes de sécurité informatique très au sérieux. Il y a toujours moyen d’utiliser les Bitcoins pour des transactions légales ou illégales, mais les règles de sécurité entourant cette monnaie virtuelle sont parfois, même souvent, bâclées. À utiliser avec prudence, en toute connaissance de cause, donc!

À propos des “toolbars” et anti-virus

Avez-vous déjà eu des barres d’outils, des « toolbars », qui se sont installées bien malgré vous dans vos navigateurs web? La plupart de celles-ci sont malveillantes et vous épient. À moins que vous n’ayez un besoin très spécifique que seule une « toolbar » spécifique peut remplir, je vous conseille fortement de ne pas en installer. Si vous en avez une (ou peut-être même plus) dans un de vos navigateurs, désinstallez-les. Votre ordinateur s’en portera mieux et vous diminuerez les risques que vos informations personnelles soient transmises à des compagnies peu scrupuleuses.

Aussi, les anti-virus ne sont pas tous égaux, mais ils ont au moins une caractéristique commune: aucun n’est sûr à 100% de détecter et de vous débarrasser de tous les virus connus. Si vous n’êtes pas un expert en informatique, un anti-virus est fortement recommandé. Plusieurs peuvent faire l’affaire, mais inutile de payer trop cher pour un combo anti-virus/pare-feu si vous avez déjà un pare-feu (firewall) inclus à même votre système d’opération. Windows, Mac et Linux ont tous aujourd’hui un pare-feu bien plus que décent. En ajouter un autre par dessus ne fera que ralentir vos transferts sur le net, la création et la modification de n’importe quel fichier et votre ordinateur globalement.

Critiques constructives

En terminant, je vous invite également à voir mes commentaires suite aux propos tenus par les 3 entrepreneurs au cours du mois, sous le thème de la cybersécurité. À chacun, je propose une critique constructive accompagnée de quelques recommandations qui pourraient être appropriées, particulièrement dans leurs contextes d’affaires, mais également dans tous les types d’environnements.

Lire l’article et mes commentaires à Andry Lant Rakoto des produits fins Marclan

Lire l’article et mes commentaires à Frédéric René de Likisoft

Lire l’article et mes commentaires à Isabelle Moïse, de iMoïse Conseils

À ne pas manquer mardi la semaine prochaine:

Nouvelle thématique sur le blogue: L’auto-promotion en affaires!

Pas toujours évident d’assurer sa propre promotion quand on démarre son entreprise. C’est tout un art que de savoir se positionner, doser nos interventions dans les réseaux sociaux, mettre à profit nos activités et intérêts pour définir notre « branding » personnel!

Tout au long du mois d’avril, je publierai comme toujours mes entrevues avec les 3 entrepreneurs habituels, interrogés sur leurs habitudes en termes d’auto-promotion, mais également des entrevues spéciales avec trois personnalités publiques, confrontées au quotidien avec leur image personnelle dans l’exercice de leur métier. Pour partir le bal, mon entrevue avec l’animatrice Sophie Bérubé.

Donc, c’est un rendez-vous!

Karina Brousseau, éditrice du blogue

Merci Mathieu pour ta participation et pour tous ces commentaires constructifs!

En ce qui me concerne, ce qui m’a le plus frappée tout au long du mois portant sur la cybersécurité et l’usage du cloud en affaires, c’est de constater que globalement, les entrepreneurs suivis dans ce blogue et les répondants au sondage sont

1- plus réticents à l’usage du cloud lorsque ça implique des données sensibles personnelles plutôt que des activités d’affaires, et

2- plus frileux sur tout ce qui touche le « stockage » des données sensibles, par opposition au « transit » des données sur le cloud (via une application). Est-ce vraiment moins « risqué » de déposer « juste temporairement » des fichiers, pour les retirer ensuite? C’est véritablement un question de perception! Les gens ont manifestement tendance à croire que la durée de stockage affecte leur niveau de sécurité dans le cloud….

J’aimeJ’aime

Merci pour cet article. Pour ma part, rien ne vaut un bon antivirus couplé à des antispywares / malwares utilisés de manière régulière. Il faut aussi changer nos comportements et être vigilant sur l’utilisation que l’on fait du web en général comme éviter de télécharger des videos provenant de sites douteux ou d’installer les logiciels espions qui nous sont proposés sur les sites de streaming soi-disants « gratuits ». Même chose pour les réseaux sociaux, il vaut mieux refuser d’accepter en « amis » des invitations d’inconnus. Ces profils « fake » qui ne nous veulent pas du bien sont facilement repérables car bien souvent juste composé d’une ou 2 photos racoleuses…

Plus d’infos sur le sujet ici http://meilleur-antivirus.org/actualites/

J’aimeJ’aime